CVE-2019-12735

Vim < 8.1.1365 / Neovim < 0.3.6 - Arbitrary Code Execution

Nơi chứa các tài liệu tham khảo của dịch vụ Cloud365.

Ngày 17/6/2019, 3 lỗ hổng liên quan đến việc xử lý các gói tin TCP đã được tìm thấy trong Linux kernel.

Lỗ hổng nghiêm trọng nhất có thể cho phép kẻ tấn công từ xa gửi mã khai thác và gây ra crash hệ thống, ảnh hưởng đến tính khả dụng của hệ thống. Không có sự leo thang đặc quyền hoặc rò rỉ thông tin.

Download script ở địa chỉ: https://access.redhat.com/sites/default/files/cve-2019-11477–2019-06-17-1629.sh

wget https://access.redhat.com/sites/default/files/cve-2019-11477--2019-06-17-1629.sh

bash cve-2019-11477--2019-06-17-1629.sh

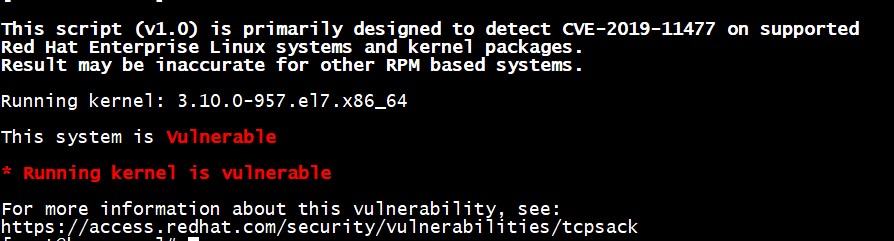

Kết quả hệ thống tồn tại lỗ hổng:

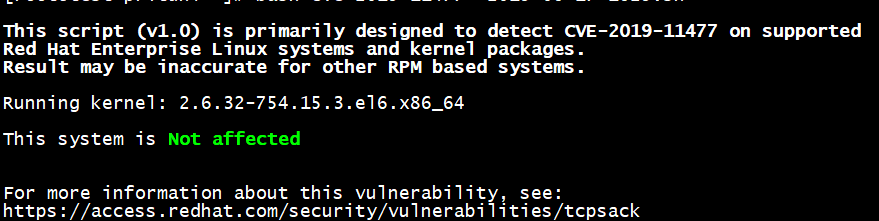

Kết quả hệ thống không tồn tại lỗ hổng:

Khuyến cáo người dùng sớm Update Kernel lên phiên bản mới Sau đó thực hiện 1 trong 2 cách fix sau:

echo 0 > /proc/sys/net/ipv4/tcp_sack

Hoặc

sysctl -w net.ipv4.tcp_sack=0

firewall-cmd --permanent --direct --add-rule ipv4 filter INPUT 0 -p tcp --tcp-flags SYN SYN -m tcpmss --mss 1:500 -j DROP

firewall-cmd --permanent --direct --add-rule ipv6 filter INPUT 0 -p tcp --tcp-flags SYN SYN -m tcpmss --mss 1:500 -j DROP

firewall-cmd --reload

firewall-cmd --permanent --direct --get-all-rules

Hoặc đối với iptables:

iptables -I INPUT -p tcp --tcp-flags SYN SYN -m tcpmss --mss 1:500 -j DROP

ip6tables -I INPUT -p tcp --tcp-flags SYN SYN -m tcpmss --mss 1:500 -j DROP

iptables -nL -v

ip6tables -nL -v

Link tham khảo:

Thực hiện bởi cloud365.vn