Hướng dẫn khắc phục lỗ hổng bảo mật CVE-2019-11477 trên Cloud365

Hướng dẫn khắc phục lỗ hổng bảo mật CVE-2019-11477 trên Cloud365

Nơi chứa các tài liệu tham khảo của dịch vụ Cloud365.

Lại một Valentine nữa đã tới, chúc các bạn có một ngày lễ Tình Nhân ngọt ngào bên những dòng Log nhé ! <3

Trước khi chuẩn bị socala và hoa hồng, hãy dành 1 phút để điểm lại nội dung của phần 3 nhé !

Những tiêu điểm cần nắm vững trong bài thứ 2 đó là :

Chúng ta sẽ tìm hiểu sâu hơn về Syslog với các nội dung :

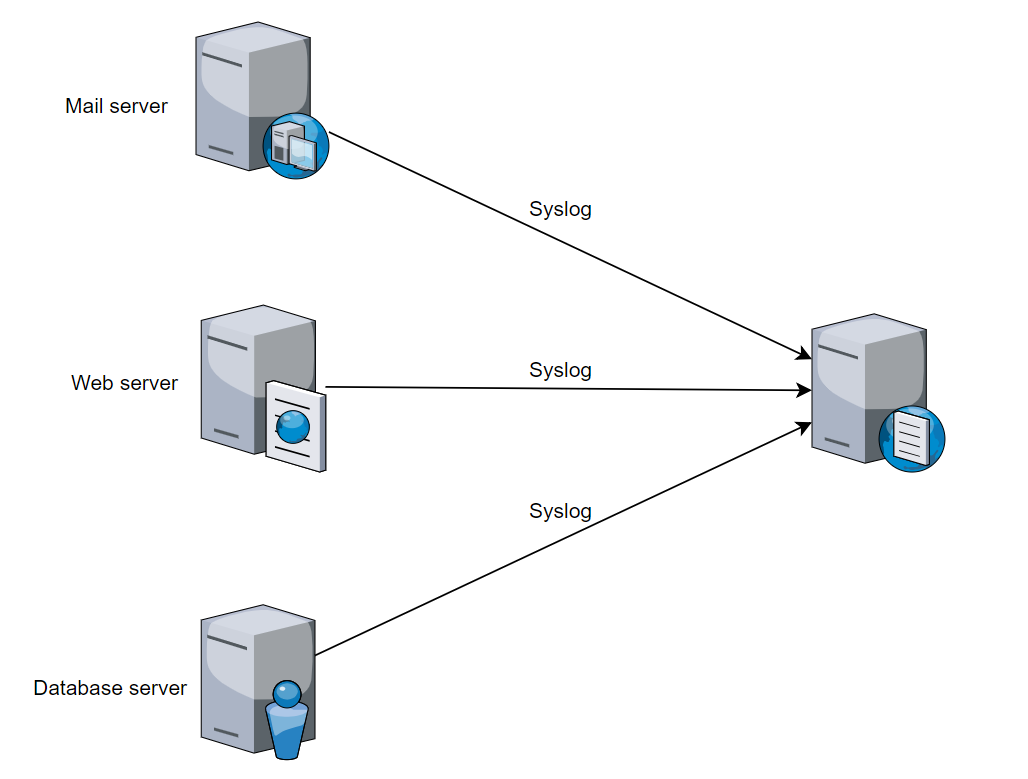

Tại sao lại phải sử dụng log tập trung?

Do có nhiều nguồn sinh log

Do đó lợi ích của log tập trung đem lại là

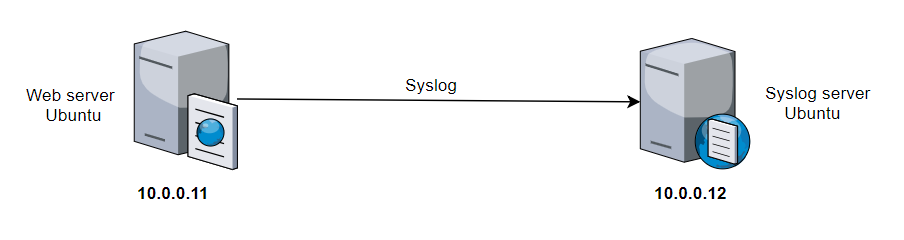

Máy Ubuntu chạy dịch vụ Web, là máy client gửi bản log về cho máy Ubuntun là Syslog server.

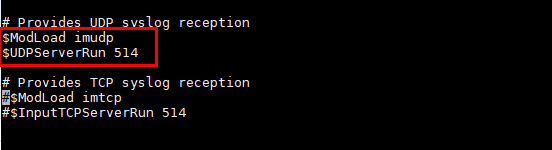

Chỉnh sửa trong file cấu hình /etc/rsyslog.conf của máy chủ Syslog-server để nó có thể nhận các bản tin log từ các client gửi về.

Bỏ comment 2 dòng sau :

$ModLoad imudp

$UDPServerRun 514

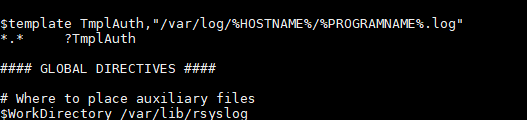

Để máy chủ log tạo thành các thư mục lưu riêng log đối với từng máy Client gửi về thêm dòng này vào cuối file cấu hình. (Chú ý đặt trên GLOBAL DIRECTIVES)

$template TmplAuth,"/var/log/%HOSTNAME%/%PROGRAMNAME%.log"

*.* ?TmplAuth

Phân quyền cho syslog để nó có thể tạo các file và thư mục trong /var/log

chown syslog.syslog /var/log

Restart service Rsyslog

systemctl restart rsyslog

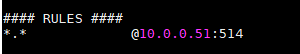

Thực hiện khai báo IP của Syslog server (dưới mục Rule)

*.* @Syslog_IP:514

Restart service Rsyslog

systemctl restart rsyslog

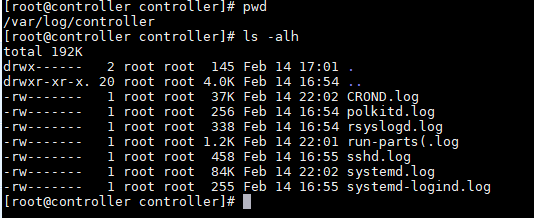

Trên thư mục /var/log/ của Syslog server sẽ xuất hiện thư mục log của Client. Thực hiện vào và kiểm tra log thu thập từ client.

Như vậy là chúng ta đã lưu lại được log của client trên một server khác. Việc vận chuyển log sẽ được thực hiện liên tục tới khi kết nối network bị mất hoặc một trong 2 máy server, client có vấn đề

Tại phần 4, chúng ta đã thực hiện các nội dung sau :

Sau khi áp dụng phương pháp thu thập Log tập trung với Syslog, chúng ta đã giải quyết được một số vấn đề về việc lưu trữ cũng như quản lý log.

Tuy nhiên, để khai thác hiệu quả các dữ liệu có trong log thì chúng ta cần có những công cụ cấp cao hơn. Trong vô vàn các giải pháp khai thác về Log thì mình vẫn luôn tin dùng Graylog, một giải pháp không còn mới, nhưng phù hợp với công việc và mang lại những trải nghiệm mới mẻ với mình.

Trong những chuỗi bài tiếp theo, mình sẽ giới thiệu về giải pháp Graylog. Đồng thời, mình sẽ đưa ra các tình huống thực tế cần tới việc khai thác Log.

Xin cảm ơn và hẹn gặp lại mọi người trong những chuỗi bài tiếp theo !